ADICはどの種類の革新なのか

- kanna qed

- 3月20日

- 読了時間: 6分

―― PCC、Secure Boot、zk-SNARKとの比較で見える本質

What Kind of Breakthrough Is ADIC? Lessons from PCC, Secure Boot, and zk-SNARKs

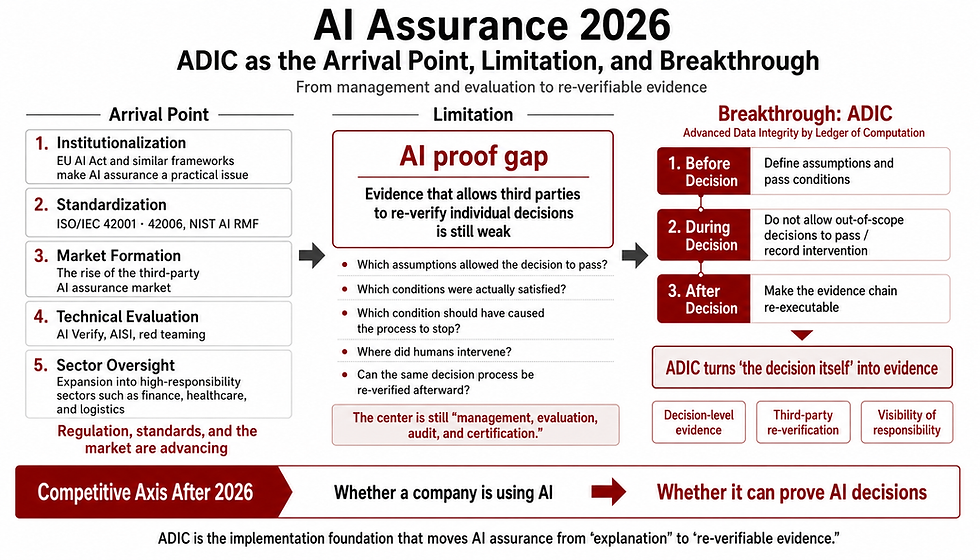

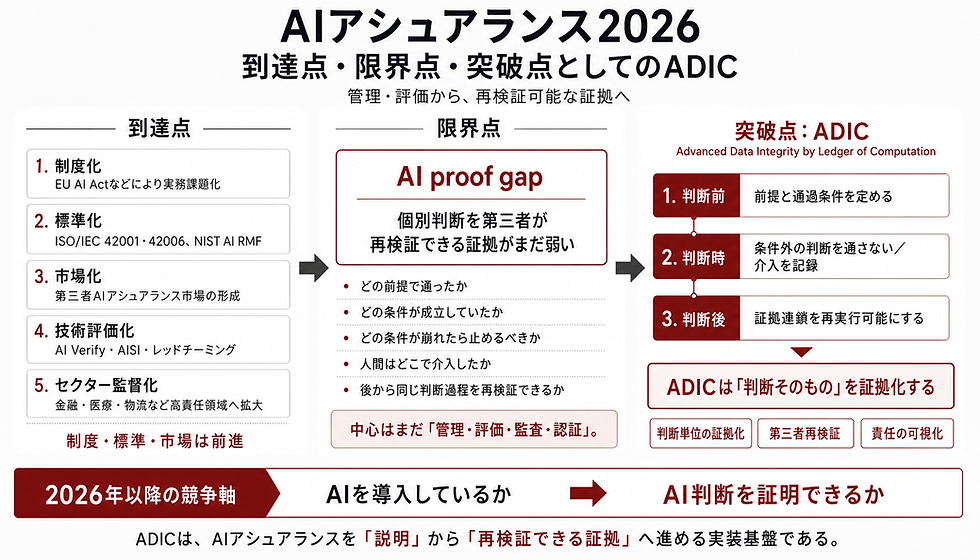

0. 導入:なぜ“革新的かどうか”は、性能ではなく“構造を変えたかどうか”で見るべきなのか

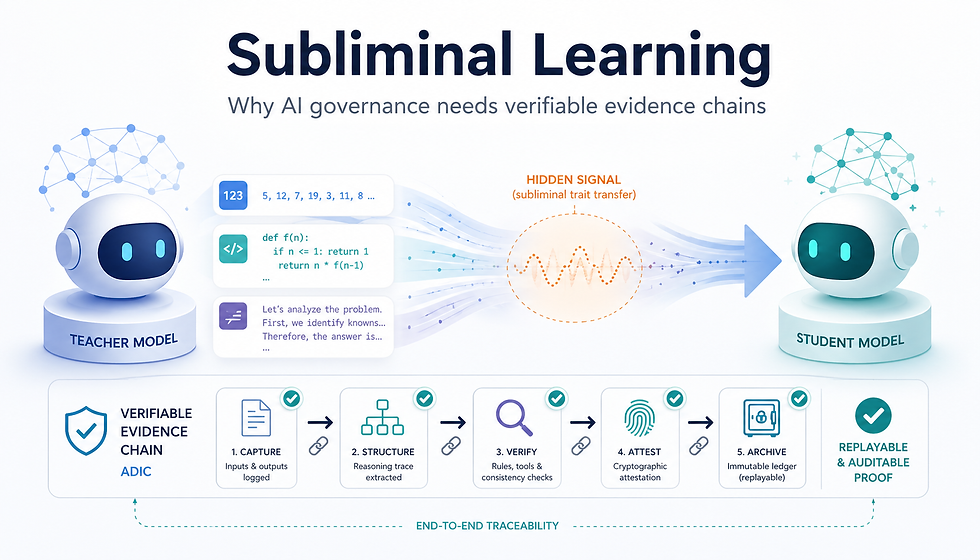

現状のAIの議論では、なお「出力した後に人間が注意する」「後で説明責任を問う」という事後的な発想が中心に残っています。しかし、情報科学の歴史において本当に世界を変えた技術は、出力後の説明を厚くした技術でも、単に性能を押し上げた技術でもありません。そうではなく、「そもそも何を通してよいか」という条件を事前に固定し、アーキテクチャの構造そのものを変えた技術です。

例えば、Proof-Carrying Code(PCC)は「安全性証明付きのコードだけを通す」という発想を置き、Secure Bootは「署名や既知良値(Known Good Values)に合うものだけを起動段階で通す」という構造を導入しました。また、zk-SNARKは「極めて重い計算であっても、短い証明によって検証可能にする」という構造を確立しました。

現在、AIの社会実装において「ADIC」という構想が提示されています。この記事では、AIの性能向上という観点から離れ、PCC、Secure Boot、zk-SNARKが築いてきた「構造的革新の系譜」の中に、ADICを位置づけて考察します。

▼ADICについてはこちら

1. 革新とは“高性能化”ではなく“通過条件の再設計”である

新しい技術が構造的な革新であるかを判定するためには、比較基準を固定する必要があります。本稿では、構造的革新を見分けるための基準として、三つの条件を置きます。第一に、事後説明ではなく事前条件(事前ゲート)を置いているかです。危険な出力は、出した後に説明しても遅いからです。第二に、人手の総合判断ではなく機械検証可能かです。人間の注意義務だけでは運用の再現性が固定されないからです。第三に、繰り返し運用できるほど検証側が軽いかです。毎回重い再計算が必要なら、通過条件として社会実装できないからです。

この3軸は、PCCの「受け手側は重い解析をせず、付与された説明を検証するだけでよい」、Secure Boot / Trusted Bootの「信頼チェーンに合うものだけを通す」、zk-SNARKの「証明の生成と検証を分離し、検証側を簡潔にする」という特徴から導出される普遍的な基準です。

2. 比較対象① Proof-Carrying Code:実行前に“安全証明”を持たせた

最初の比較対象は、Proof-Carrying Code(PCC)です。 PCCの根本的なアイデアは、実行されるコード片自体に「なぜそのコードが安全に実行できるか」という形式的な詳細証明を添付させることです。これにより、コードを受け取る側(ホスト)は、複雑で重い安全性の解析を自ら行う必要がなく、添付された証明が正しいかどうかを軽量に検証するだけで済みます。

PCCは「証明付き通過の祖型」と言えます。ただし、PCCが扱ったのはコード実行の安全性であって、AIの判断や業務上の次段階への移行を通してよいかという運用上の通過条件そのものではありません。

3. 比較対象② Secure Boot / TPM:起動前に“信頼条件”を満たさないものを通さない

次に、NISTのTrusted BootやMicrosoftのSecure Bootに代表される技術です。 Secure Boot / TPM系の技術は、署名や既知良値(Known Good Values)に基づいて起動連鎖の完全性を確認し、条件を満たさないコードを起動過程に通しません。ここで固定されているのは、システムを起動してよい信頼連鎖です。

これらは事後的なマルウェア検知ではなく、「システムの極めて早い段階(実行前)に強固な事前ゲートを置く」系譜を担います。ただし、ここで扱われるのは起動してよい連鎖であって、AIが出した判断や提案を業務上の次段階に進めてよいかという条件ではありません。

4. 比較対象③ zk-SNARK:重い計算の正しさを“短く検証可能”にした

暗号学における画期的な進歩であるzk-SNARKは、重い計算の正しさを短い証明によって検証可能にした点で画期的でした。重要なのは、証明生成と検証を分離し、検証側を極めて軽くしたことです。これにより、検証者は重い計算を再実行することなく、瞬時に通過・不通過を判定できます。

もちろん、ADICは同一の暗号技術ではありませんが、重い判断と軽い検証を分離するという構造上の発想には明確な類似があります。

5. ADICの革新点:AIの“説明”ではなく“通過条件”を固定対象にした

これらの系譜を踏まえた上で、ADICは何を変えようとしているのでしょうか。ここが本稿の核心です。

既存のAIガバナンスやAIセーフティの多くは、出力が行われた「後」に、人間による「注意」「監督」、あるいは「説明責任」を求めるアプローチにとどまっています。しかし高ステークスAIで必要なのは、「後でなぜそうなったかを説明できること」だけではありません。たとえば医療、金融、審査、採用、保険、公共判断のように、出力がそのまま次段階の意思決定に接続される場面では、説明可能であることより先に、通してよいかを判定する条件が必要になります。出した後では遅く、監督義務だけでは止まらず、説明責任だけではリリース判定にならないからです。

PCCが固定したのは「実行してよいコード条件」であり、Secure Bootが固定したのは「起動してよい信頼連鎖」であり、zk-SNARKが固定したのは「短く検証可能な計算結果」でした。それに対してADICが固定しようとするのは、AIによる判断、提案、分類、推薦、警告、あるいは業務遷移を、どの条件の下でのみ次段階へ進めてよいかという通過条件(Admissibility Conditions)そのものです。

PCCがコードに証明を付けたように、Secure Bootが起動前に事前ゲートを置いたように、ADICはAIの出力や運用遷移に対して許容条件を事前に固定することを狙います。これはAIに対する事後説明から、事前条件の固定への移行です。既存技術が固定してきたのは、コード、起動、計算結果でした。ADICが固定対象にしようとしているのは、それらの先にある意思決定の通過そのものです。

技術とADICの構造対応

この構造的な位置づけを整理すると、以下のようになります。

Proof-Carrying Code

何を固定したか: 実行してよいコード条件

検証のタイミング: 実行前

検証側の負担: 比較的軽い

ADICとの構造対応: 証明付き通過の祖型

Secure Boot / TPM

何を固定したか: 起動してよい連鎖条件

検証のタイミング: 起動前

検証側の負担: 比較的軽い

ADICとの構造対応: 事前ゲート型・既知良値型

zk-SNARK

何を固定したか: 計算結果の正しさ

検証のタイミング: 出力後(証明付き)

検証側の負担: 非常に軽い

ADICとの構造対応: 重い処理と軽い検証の分離

ADIC

何を固定したか: AI出力・業務遷移の通過条件

検証のタイミング: リリース前 / 遷移前

検証側の負担: 軽い証明・条件検査を目指す

ADICとの構造対応: 上記構造のAI運用への移植

要するに、既存の構造的革新が「コード」「起動連鎖」「計算結果」を固定対象としてきたのに対し、ADICは「AIの判断や業務遷移を通してよい条件」を固定対象にしようとしています。

6. ADICは普及度ではなく、革新の型において比較されるべきである

ここで客観的な視点を挟む必要があります。

ADICをAESやSecure Bootと同じ普及規模・標準化到達度にある技術だと主張するものではありません。ここで比較しているのは、普及規模や標準化到達度ではありません。比較しているのは、事後説明に依存せず、事前に通過条件を構築するという革新の型です。

7. 結論:ADICは“AIを賢くする技術”ではない。“AIを通してよい条件を固定する技術”である

結論として、ADICは、AIをより賢くする技術ではありません。 ADICは、AIの出力をどこまで通してよいかを固定する技術です。

その意味でADICは、性能競争の延長ではなく、AI運用における通過条件の固定という別軸の革新です。

コメント